Wat is een Trojan horse en wat doe je er tegen?

Wat is een Trojan horse?

Een Trojaans paard is een vorm van malware die meelift met andere software om ongezien je apparaat binnen te dringen. Trojans zijn zelfs één van de eerste vormen van malware: al in 1974 werd de term voor het eerst genoemd. Deze soort malware kan niet zelfstandig een apparaat infecteren, maar lift mee met andere programma’s en software.

Deze programma’s kunnen verschillende vormen aannemen. Vaak verstoppen Trojan horses zich in media en programma’s die je zelf downloadt. Maar je kunt ook een Trojaans paard binnenhalen wanneer je bijlagen in e-mails of online chats opent. Heeft een trojan eenmaal toegang tot je apparaat? Dan gaan ze los op jouw software en gegevens. Hier gebruiken ze verschillende technieken voor.

Inhoudsopgave

Zit er verschil tussen een trojan, worm en virus?

Een Trojan horse is niet hetzelfde als een worm of een virus. De drie soorten malware hebben duidelijke verschillen:

- Een virus verspreidt zichzelf door zich te koppelen aan een bestand of programma. Zodra je dit programma opent of activeert komt het virus tot leven. Zonder menselijk ingrijpen kan deze soort malware niet zelfstandig functioneren.

- Een worm lijkt op een virus in zoverre dat het zich kan verspreiden van computer naar computer. Het verschil tussen de twee is dat een worm wel zelfstandig kan functioneren. Heeft een worm je computer geïnfecteerd? Dan kan het zichzelf kopiëren en verspreiden via je contactenlijst.

- Een Trojaans paard kan geen schade aanrichten zoals worms en virussen dat wel kunnen. Trojans geven hackers toegang tot je systeem, waarna zij degenen zijn die de schade aanrichten. Een Trojan horse kan wel een virus bij zich dragen. Wederom is het virus dan het programma dat de schade veroorzaakt, niet de trojan.

Trojan horse herkennen

Het hele idee achter Trojaanse paarden is dat je ze niet of te laat herkent. Zo is de schade al aangericht voordat je het merkt. Gelukkig zijn er enkele kenmerken waaraan je trojans kunt herkennen.

Pop-ups en vreemde berichten

Je krijgt opeens pop-ups te zien die je niet herkent, ook wanneer je geen gebruik maakt van je browsers. De pop-ups kunnen advertenties bevatten, maar ook vervelende waarschuwingen en andere meldingen. Ook kan het voorkomen dat familie, vrienden en/of collega’s vreemde e-mails vanuit jouw account ontvangen met daarin onbetrouwbare links, bijlagen en advertenties.

Langzame systemen en traag netwerk

Trojan horses zorgen ervoor dat je apparaat een stuk trager werkt dan normaal, omdat het programma communiceert met andere apparaten of je doorlinkt naar een onbetrouwbare URL. Hierdoor wordt meer bandwijdte gebruikt dan voorheen. Je merkt snel dat je computer of telefoon traag reageert, vastloopt en blijft rekenen terwijl je geen commando hebt gegeven. Ook het internet reageert langzaam en je hebt vaak een slechte verbinding.

Bestanden verdwijnen

Een direct en vervelend gevolg is dat deze malware je bestanden kan verwijderen, versleutelen of naar een andere locatie verplaatsen. Wanneer je apparaat eenmaal geïnfecteerd is met een Trojan, kan ook je harde schijf gedeeltelijk of zelfs helemaal gewist worden.

Je antivirus en firewall worden uitgeschakeld

Hackers krijgen pas toegang tot je apparaat als je beveiliging, zoals je antivirus en firewall, uitstaat. Het Trojaanse paard schakelt deze programma’s daarom automatisch uit, zodat hackers vrij spel hebben.

Wijzigingen die je niet zelf hebt veroorzaakt

Naast bovenstaande gevallen zijn er nog meer wijzigingen die een Trojan horse kan veroorzaken:

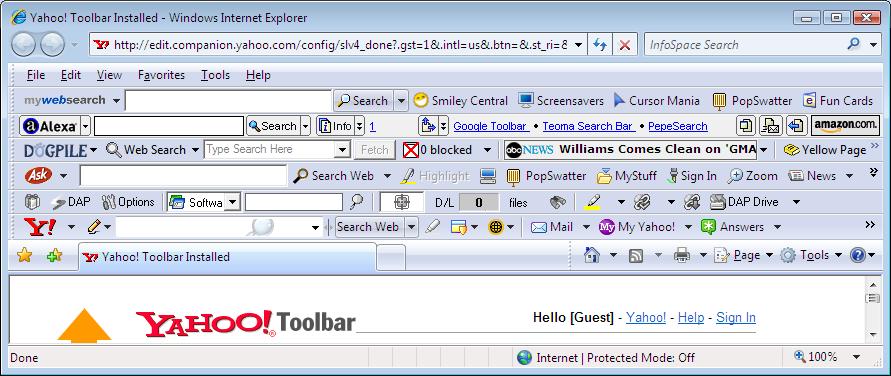

- Er staan nieuwe, onbekende bestanden op je apparaat opgeslagen

- Op je bureaublad staan nieuwe iconen die je niet herkent

- De startpagina van je internetbrowser is aangepast

- Wanneer je zoektermen in je gebruikelijke zoekmachine intikt kom je op een andere zoekmachine, website of pagina vol reclames terecht

- Je wordt omgeleid naar andere (vaak commerciële) websites wanneer je een voor jou bekende URL intikt

- Je browser staat vol met nieuwe werkbalken, plug-ins, extensies en favorieten

Soorten Trojans

Afhankelijk van de behoefte en het doel van de hacker worden verschillende Trojaanse paarden ingezet. We bespreken de meest voorkomende.

Remote access Trojans (RAT)

Zodra je apparaat geïnfecteerd is met een Remote access Trojan kan de aanvaller op afstand je systeem besturen. Hiermee heeft hij heel veel macht over jou en al je gegevens. Meestal wordt deze trojan dan ook ingezet voor criminele praktijken. Het kan ook worden gebruikt voor:

- Chantagemateriaal verkrijgen door bijvoorbeeld je webcam op afstand aan te zetten

- Informatie, documenten en geld stelen

- Je computer inzetten als tool, bijvoorbeeld door het te installeren in een botnet of te gebruiken als proxyserver

Anti-bescherming Trojans

Deze soort Trojan horse wordt ingezet om de beveiliging van je apparaat uit te schakelen zodat het kwetsbaarder is voor aanvallen van de hacker. Met name firewalls, antivirussoftware en filters zijn het slachtoffer van deze trojan.

Destructive Trojans

Anders dan de voorgaande is het doel van deze trojan niet het uitzetten, maar het vernietigen van software en bestanden. Deze malware kan het hele besturingssysteem laten falen door bestanden, mappen en registervermeldingen te verwijderen.

Proxy Trojans

Eerder zagen we al dat een trojan ervoor kan zorgen dat een computer wordt ingezet als proxyserver. Wat houdt dit precies in? In plaats van zijn eigen systeem te gebruiken, wordt de computer van het slachtoffer gebruikt om aanvallen op andere computers te veroorzaken. Hierdoor blijft de hacker anoniem. Een proxy trojan verandert een andere computer in zo’n proxyserver.

Backdoor Trojans

Deze relatief eenvoudige Trojan horse kan veel schade aanrichten. Zodra hij je systeem binnendringt, zorgt deze dat de achterdeur (backdoor) van je apparaat wordt opengezet voor andere malware. Vaak worden backdoor trojans ingezet om botnets te installeren. Ook zorgt dit Trojaanse paard ervoor dat op afstand code en commando’s op je apparaat kunnen worden uitgevoerd en je online activiteit kan worden gevolgd.

Banking Trojans

Het doel van banking trojans is vrij voor de hand liggend, namelijk toegang krijgen tot je bankrekening. Een hacker verkrijgt de gegevens van jouw internetbankieren via phishing of via een valse website die enkel lijkt op de site van je bank. Vervolgens worden transacties aangepast en uitgevoerd.

Trojan horse voorkomen: hoe bescherm je jouw apparaat?

Trojans kunnen een hoop schade aanrichten. Daarom is het belangrijk om je apparaten er zo goed mogelijk tegen te beschermen. Er zijn een aantal maatregelen die je kunt nemen.

Maatregel #1: Installeer antivirus

Sterke antivirussoftware heeft snel door dat een schadelijk programma je apparaat probeert te infecteren. Hoewel sommige Trojan horses door de beveiliging kunnen glippen, zorgt een goede antivirus ervoor dat ze zoveel mogelijk buiten de deur worden gehouden. Bovendien beschermen ze je apparaat ook tegen andere soorten malware.

Maatregel #2: Wees op je hoede met bijlagen, downloads en links

Ga er nooit vanuit dat alles wat je online ziet en ontvangt te vertrouwen is. Dit heeft betrekking op bijlagen en links in e-mails, maar ook op downloads van programma’s en online advertenties op nepwebsites. Check, voordat je een bestand opent, eerst het volgende:

- Ken je de afzender van de e-mail en komen de lay-out en naam overeen met eerder ontvangen e-mails van deze afzender?

- Is de e-mail afkomstig van een bank of overheidsinstantie? Deze zullen je nooit vragen om op een link te klikken

- Wordt het bestand of programma aangeboden door een derde partij of een onveilige bron? Download alleen software die wordt aangeboden door een betrouwbare bron, zoals de ontwikkelaar, Google Play of de Apple Store

- Wat is de bestandsextensie? Eindigt de bestandsnaam op .exe? Dan is het uitvoerbaar en waarschijnlijk niet te vertrouwen

Maatregel #3: Houd je apparaten up-to-date

Wanneer een update van je besturingssysteem of een programma’s beschikbaar is, moet je deze altijd zo snel mogelijk installeren. Cybercriminelen maken namelijk dankbaar gebruik van de zwakke plekken in verouderde versies die in de update zijn verbeterd. Update je niet, dan ontstaan er gaten in je online beveiliging.

Maatregel #4: Zorg voor goede wachtwoorden

Gebruik waar mogelijk dubbele verificatie. Dit betekent dat je, naast je wachtwoord, op nog een manier moet bevestigen dat jij het bent die in wil loggen. Maak vooral ook gebruik van sterke wachtwoorden die lastig te raden zijn. Hiervoor kun je een wachtwoordmanager of onze wachtwoordgenerator inzetten.

Wat zijn de gevolgen van besmetting?

Hoewel het even duurt voordat je merkt dat je apparaat is geïnfecteerd met een Trojaans paard, kun je nog lang last hebben van de gevolgen. We noemen de meest voorkomende.

Gevolg #1: Je apparaat wordt overgenomen

De criminelen erachter kunnen je apparaat overnemen. Vervolgens kunnen ze:

- Je computer inzetten als proxyserver of deel van een botnet

- Bestanden, wachtwoorden en inloggegevens stelen

- Bestanden wijzigen of verwijderen

- Betaalde websites bezoeken en dure telefoonnummers bellen of sms’jes versturen

Gevolg #2: Achterdeuren maken

Trojan horses worden vaak ingezet om je apparaat kwetsbaar te maken voor andere malware of hackers. Hiervoor maken ze zogenaamde achterdeuren, waardoor nog schadelijkere programma’s je computer of telefoon kunnen binnendringen. Vervolgens wordt je apparaat overgenomen, je gegevens gestolen en/of financiële data achterhaald.

Gevolg #3: Spionage

Sommige Trojaanse paarden werken net als spyware en houden alles wat je doet nauwkeurig in de gaten. Hierdoor kunnen ze wachtwoorden, inloggegevens en bankgegevens onderscheppen en naar derden sturen.

Gevolg #4: Keylogging

Een andere soort spionage die trojans uitvoeren is het zogenoemde “keylogging”. Trojaanse paarden installeren een programma op je apparaat dat al je toetsaanslagen bijhoudt en doorstuurt. Hierdoor kan verschillende informatie worden achterhaald, zoals de wachtwoorden die je gebruikt om in te loggen bij internetbankieren en de creditcardgegevens die je invoert.

Gevolg #5: Data Corruption

Waar bovenstaande gevolgen vooral betrekking hadden op het stelen van gegevens, kunnen sommige ook gerichte aanvallen veroorzaken. De cybercriminelen achter deze trojans hebben voornamelijk vandalisme als doel en willen jouw gegevens met opzet vernietigen. Dit kan kleine haperingen tot gevolg hebben, maar je hele systeem kan ook crashen.

Trojan horse verwijderen: zó doe je dat

Wanneer je last hebt van een Trojan horse, is het van belang dit zo snel mogelijk weer te verwijderen. Zo kan het namelijk de minste schade veroorzaken. Per besturingssysteem verwijder je trojans op een andere manier.

Windows

Om ze van je Windows-pc te verwijderen, moet je je computer eerst scannen. Sommige Trojaanse paarden zorgen ervoor dat je geen scan kunt uitvoeren. Om dit te omzeilen start je de computer op in veilige modus:

- Open de instellingen en klik in ‘Bijwerken & beveiliging’ op ‘herstel’

- Selecteer onder ‘Geavanceerd opstarten’ de optie ‘Nu opnieuw opstarten’

- Wanneer je pc opnieuw is opgestart krijg je het menu ‘Kies een optie’ te zien

- Selecteer Probleemoplossing > Geavanceerde opties > Opstartinstellingen > Opnieuw starten

- Je pc wordt wederom opnieuw opgestart. Kies uit de lijst met opties nummer 4

Nu je computer in veilige modus staat, scan je het apparaat om het Trojaanse paard te vinden. Dit kun je middels verschillende programma’s doen:

- Je eigen virusscanner

- Windows Defender Advanced Scan

- Windows Defender Offline Scan

De beveiligingssoftware zal de malware vinden en verwijderen. Start je computer opnieuw op en voer nogmaals een scan uit om er zeker van te zijn dat je niets gemist hebt. Blijf je toch last hebben van trojans? Dan zit er niets anders op dan je pc te resetten. Dit is wel meteen de meest grondige optie, dus doe het alleen als niets anders werkt en zorg voor een back-up van al je bestanden. Vervolgens volg je deze stappen:

- Ga in je instellingen naar ‘Bijwerken & beveiliging’

- Selecteer ‘Systeemherstel’ en kies onder ‘Deze pc opnieuw instellen’ voor ‘Aan de slag’

- Doorloop alle vragen en selecteer ‘Reset’

Mac

Heb je een Mac? Ga eerst zelf op zoek naar kwaadaardige programma’s die je kunt verwijderen. Dit zijn programma’s die je niet herkent en gelinkt kunnen zijn aan het Trojaanse paard. Deze vind je via:

- De extensies in je internetbrowser

- Applicaties in je Library map

Scan je Mac voor verdere schadelijke bestanden. Dit doe je met een virusscanner zoals CleanMyMac X. Blijf je nog steeds last hebben van trojans? Maak een nieuw profiel aan. De schadelijke bestanden hangen namelijk vaak vast aan een specifiek gebruikersprofiel. Dit doe je zo:

- Ga naar je systeemvoorkeuren en klik op ‘Users & Groups’

- Selecteer het slotje en vul je admin wachtwoord in

- Gebruik het plusteken om een nieuw profiel aan te maken

- Via de Shared folder kun je bestanden van je oude naar het nieuwe profiel kopiëren

Net als je Windows, is het ook voor Mac-gebruikers een laatste optie om je hele computer te resetten. Maak van tevoren wel een back-up, zodat je geen bestanden kwijtraakt.

iOS

Er zijn een paar mogelijkheden om van Trojaanse paarden af te komen wanneer je iPhone geïnfecteerd is:

- Update je iOS-versie. Veel soorten malware maken gebruik van de kwetsbaarheden van een oude iOS versie om je telefoon te infecteren. Heb je last van trojans? Update dan eerst je iOS om de beveiliging te optimaliseren en de malware uit te schakelen

- Start je telefoon opnieuw op. Heb je al de nieuwste iOS? Probeer dan je iPhone opnieuw op te starten om de Trojan horse uit te schakelen

- Verwijder je internetgeschiedenis en -data. Dit doe je in de instellingen van je telefoon

- Verwijder verdachte apps van je iPhone. Dit kunnen apps zijn die je niet herkent of apps van een onbekende bron die je hebt geïnstalleerd net voordat de problemen begonnen

- Zet je iPhone terug naar een eerdere iCloud back-up. Gebruik een moment voordat de problemen begonnen. Je iPhone wordt teruggezet naar eerdere instellingen, toen de malware nog niet op je telefoon stond

- Heb je bovenstaande stappen doorlopen en heb je nog steeds last van een Trojan horse? Zet dan je Phone terug naar fabrieksinstellingen. Hierdoor worden alle bestanden en apps van je telefoon verwijderd. Zorg daarom dat je een back-up hebt van al je gegevens

Android

Ook voor Android apparaten zijn er een aantal mogelijkheden om trojans te verwijderen:

- Scan je apparaat met een antivirus app en verwijder de schadelijke bestanden die worden gevonden

- Verwijder de malware handmatig door zelf op zoek te gaan naar schadelijke bestanden. Deze kun je vinden in je geïnstalleerde apps en recentelijke downloads. Verwijder apps en downloads die je niet vertrouwt of die van een onbekende bron afkomstig zijn

- Zet je apparaat terug naar een eerder gemaakte back-up. Deze back-up moet wel gemaakt zijn op een moment dat je nog geen last had van een Trojaans paard. Alles op je apparaat wordt teruggezet naar dat moment, waardoor de schadelijke bestanden worden verwijderd

- Werken bovenstaande stappen niet? Reset dan je Android apparaat. Je apparaat wordt dan helemaal teruggezet naar fabrieksinstellingen, waardoor je alle bestanden en apps kwijtraakt. Zorg er dus voor dat je een back-up hebt gemaakt